Kilka słów od administratora

Witaj na posadzki-przemyslowe.net.pl — serwisie, w którym patrzymy na technologię przez pryzmat praktyki: jak działa w firmie, ile kosztuje wdrożenie, co może pójść nie tak i jak to naprawić. Nie gonimy za modą dla samej mody. Zamiast tego tłumaczymy „po ludzku” rozwiązania, które realnie usprawniają produkcję, logistykę i codzienną pracę zespołów IT oraz OT.

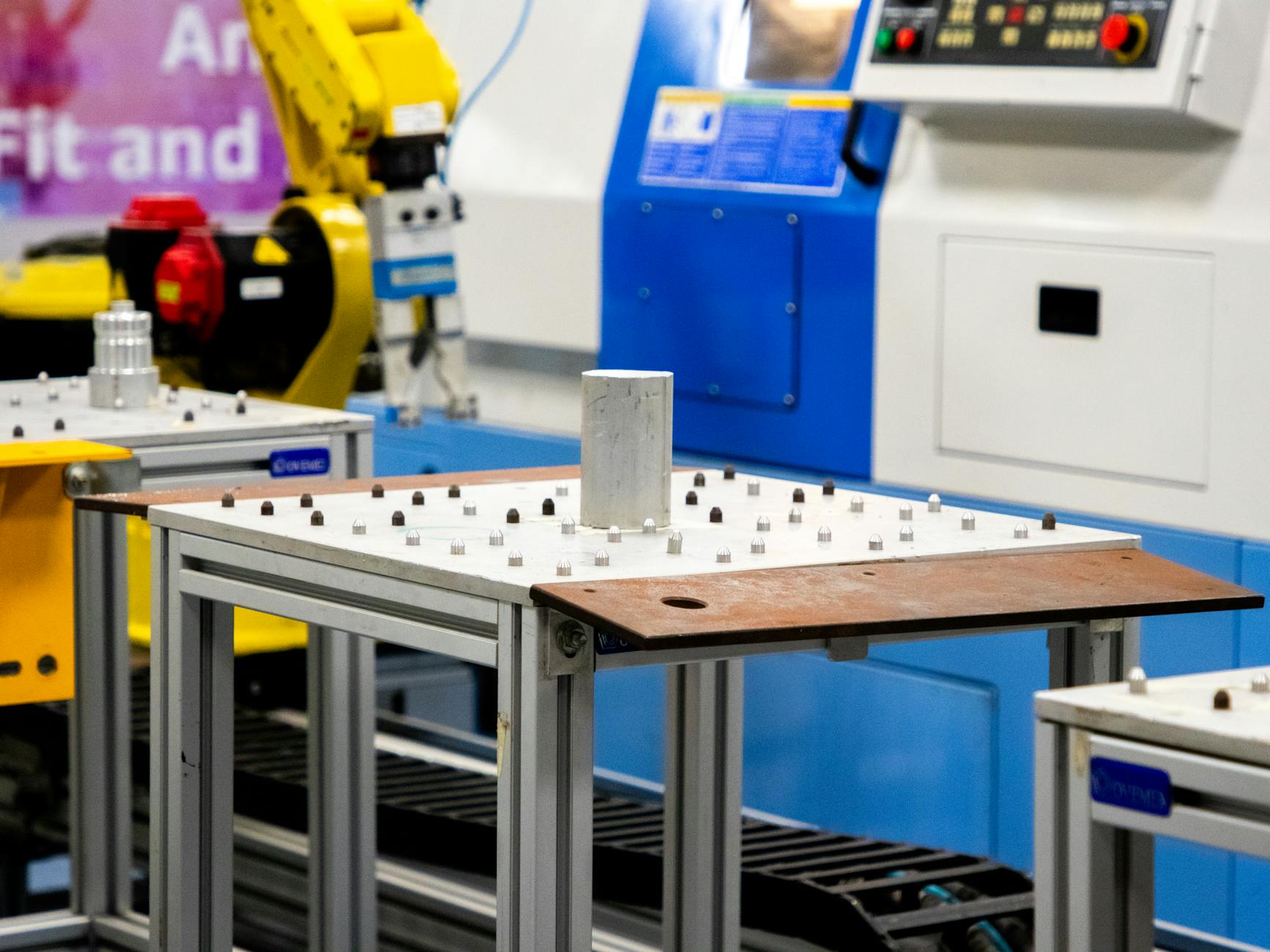

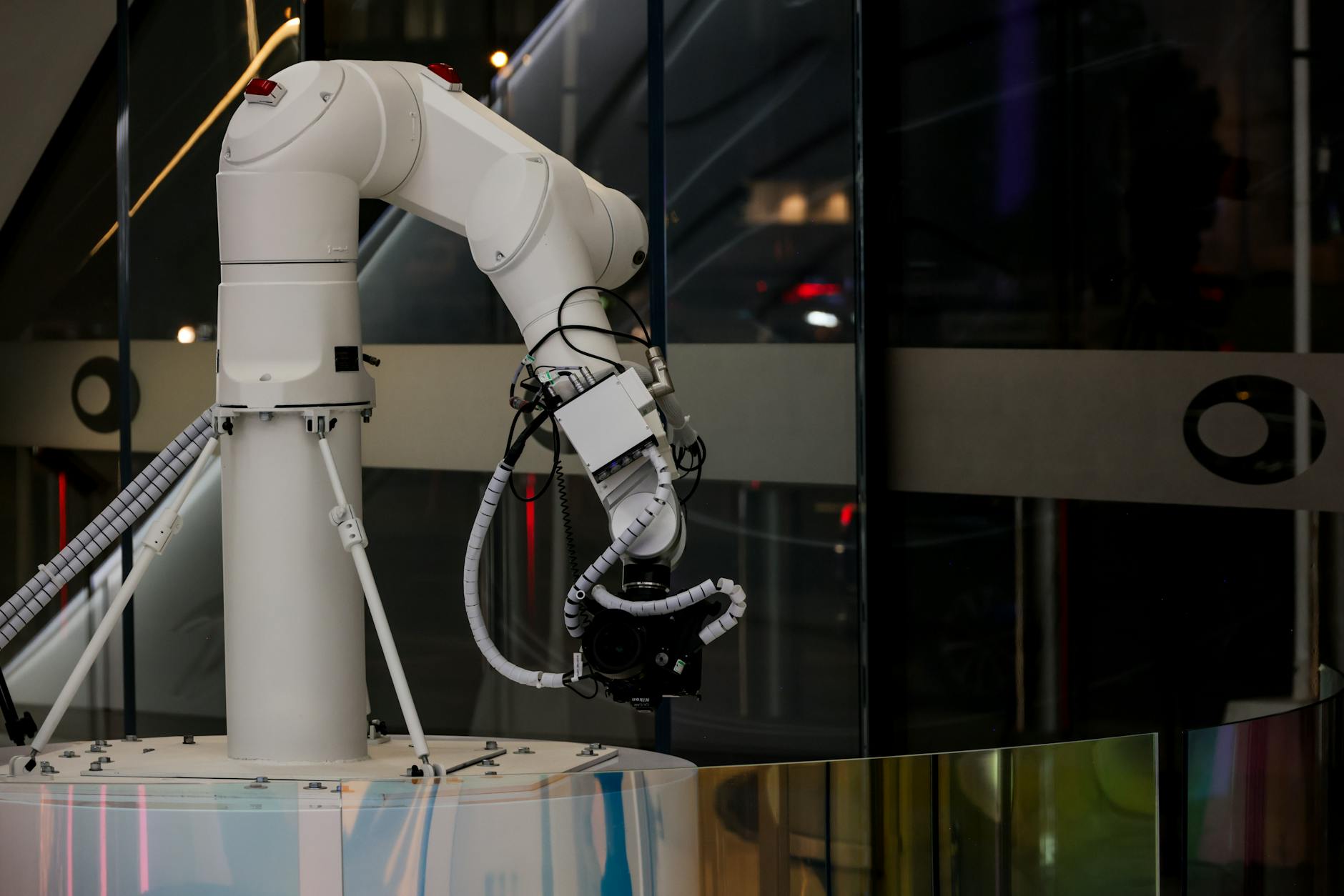

Najwięcej miejsca poświęcamy automatyzacji i pracy na danych: od czujników i telemetryki po analitykę predykcyjną oraz integracje systemów. Jeśli interesują Cię scenariusze z hal i magazynów, zajrzyj do działu IoT – Internet Rzeczy, gdzie pokazujemy, jak łączyć urządzenia, zbierać dane i wyciągać z nich wnioski, które przekładają się na wydajność oraz mniejsze przestoje.

Równolegle dbamy o bezpieczeństwo: nawet najlepsze wdrożenie traci sens, gdy pojawia się przestój po ataku lub błąd konfiguracji. W kategorii Incydenty i ataki opisujemy typowe ryzyka, lekcje z realnych zdarzeń i proste kroki, które pomagają ograniczać straty oraz szybciej wracać do działania.

Piszę z myślą o osobach technicznych, menedżerach i ciekawych świata praktykach. Weź z tego, co przyda Ci się dziś — a jutro wróć po kolejną porcję konkretów.

Komentarze: